On pense souvent que l’espionnage industriel, c’est une question de gros systèmes, de portes barrées et de mots de passe complexes. La plupart des fuites commencent ailleurs, dans des gestes ordinaires. Rien de spectaculaire, juste des habitudes qui, mises bout à bout, créent des angles morts. Ces angles morts peuvent coûter cher quand il s’agit d’informations sensibles, de clients, de prix, de contrats ou de stratégie.

Pourquoi ce sont les détails qui font mal

Une entreprise peut investir dans une infrastructure solide et rester vulnérable à cause d’un comportement humain simple. Une conversation au mauvais endroit, un écran visible de trop loin, un partage fait trop vite. Ce ne sont pas des actes mal intentionnés. Ce sont des réflexes, souvent liés à la vitesse, au multitâche et à la routine.

Dans ce contexte, “sécuriser” ne veut pas dire vivre dans la peur. Ça veut dire réduire les occasions faciles. Les mêmes occasions qu’un visiteur curieux, un employé temporaire ou une personne en attente pourrait exploiter sans effort.

Parler librement dans les zones neutres

Les corridors, l’ascenseur, l’entrée, la salle à manger, la machine à café. On y parle comme si c’était un espace privé, alors que c’est souvent l’endroit le plus perméable. Les gens retiennent des mots clés même sans le vouloir. Un nom de client, une date de livraison, un conflit interne, un problème de qualité, une baisse de marge. Un simple bout de phrase peut donner un avantage à quelqu’un qui n’aurait jamais dû être au courant.

Ce qui rend ce piège dangereux, c’est que ça semble inoffensif. On jase, on décompresse, on ventile un peu. C’est souvent là que l’information sort, parce que personne n’est en mode vigilance.

Un bon réflexe consiste à se demander si on serait à l’aise de répéter la même phrase devant un inconnu assis à deux mètres. Si la réponse est non, la discussion mérite un autre endroit.

Laisser de l’information visible sans s’en rendre compte

Un écran orienté vers une porte, un ordinateur déverrouillé le temps d’aller chercher un café, un tableau blanc rempli de notes qui reste affiché après une rencontre. Ce sont des scènes banales et elles arrivent partout. Le problème n’est pas l’objet en soi. Le problème, c’est le contexte, car les bureaux accueillent des visiteurs, des fournisseurs, des collègues d’autres équipes, parfois même des clients.

La visibilité ne concerne pas seulement les documents. Elle concerne aussi les habitudes. Un cahier ouvert sur un bureau, une liste de noms sur une feuille, une soumission imprimée près de l’imprimante, un post it avec un code provisoire. Individuellement, ce n’est pas toujours critique. Ensemble, ça peut révéler une structure de prix, un calendrier, une décision interne ou une relation client.

Un réflexe simple, c’est de traiter la zone autour de l’imprimante et des salles de réunion comme une vitrine. Tout ce qui s’y trouve peut être vu.

Faire confiance aux appareils pratiques sans vérifier leur usage

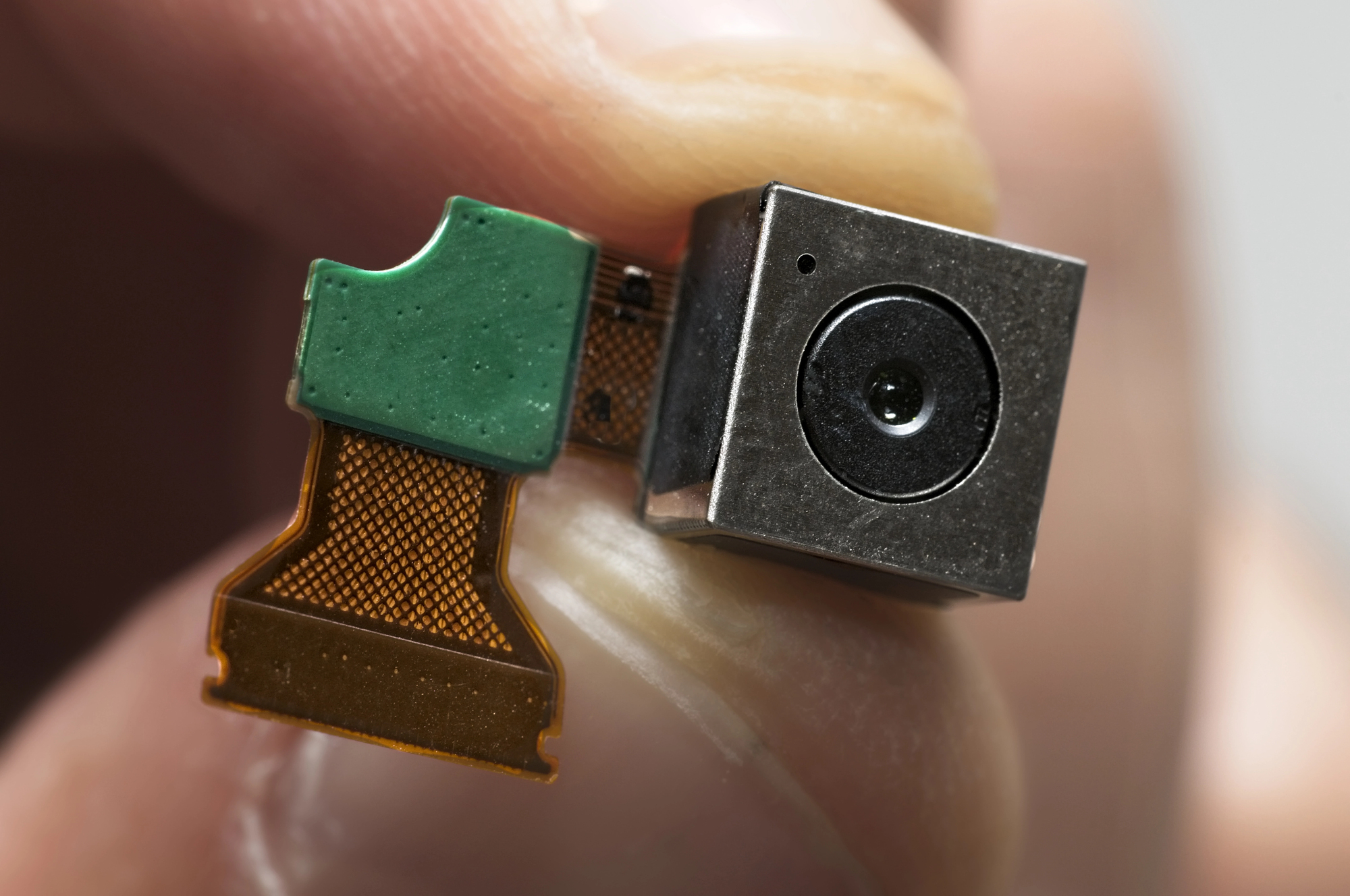

On voit de plus en plus d’appareils “utiles” dans les bureaux, enceintes intelligentes, micros de visioconférence, caméras intégrées, accessoires Bluetooth. Le risque ne vient pas du fait qu’ils existent. Il vient du manque de clarté sur leur fonctionnement et de l’absence de règles d’usage.

Un micro de conférence qui reste branché en permanence peut capter plus que prévu. Un appareil connecté sur un réseau interne peut devenir un point d’entrée. Un vieux gadget oublié dans une salle peut rester actif sans que personne ne s’en rappelle. Le danger, ici, ce n’est pas toujours l’espionnage intentionnel, c’est l’accumulation d’objets connectés qui augmente la surface de risque.

Un bon point de départ, c’est d’établir une règle simple pour les salles sensibles. Quand une rencontre est confidentielle, on réduit les appareils non essentiels, on coupe ce qui n’a pas besoin d’être là, et on sait exactement ce qui reste actif.

Partager trop vite, au mauvais endroit, au mauvaise personne

La vitesse est l’ennemi numéro un de la confidentialité. Envoyer une pièce jointe en répondant trop vite, copier un mauvais destinataire, déposer une capture d’écran dans le mauvais fil, utiliser un outil gratuit parce que c’est plus simple, puis oublier que le document reste accessible. Cette erreur est fréquente parce qu’elle ne ressemble pas à une erreur. Elle ressemble à une action efficace.

Le problème, c’est qu’un document partagé une fois peut se retrouver recopié, transféré, sauvegardé ailleurs. Et ensuite, même si on se rend compte de la faute, c’est souvent trop tard. Une information n’a besoin que d’une seule sortie pour se multiplier.

Un réflexe utile consiste à ralentir sur deux moments précis. Avant d’envoyer, on relit la liste des destinataires. Avant de partager un lien, on vérifie les permissions. Deux secondes de vérification peuvent éviter des semaines de gestion de dégâts.

Oublier les visiteurs et les accès temporaires

Les visiteurs sont souvent gérés avec gentillesse et c’est normal. On veut être accueillants, on veut que ça roule. C’est justement ce contexte qui crée des brèches faciles. Laisser quelqu’un attendre seul près des bureaux, lui donner un accès Wi Fi trop large, le laisser circuler avec un simple “il est avec moi” ou lui permettre de se brancher sur une prise réseau “juste pour dépanner”.

Même sans intention, un visiteur peut voir un écran, entendre une conversation, prendre une photo par réflexe ou simplement remarquer un détail. Et si la personne est intentionnée, les opportunités deviennent très simples.

Un bon réflexe consiste à considérer chaque visiteur comme une caméra potentielle, pas dans le sens parano, dans le sens pratique. On contrôle où la personne peut aller, ce qu’elle peut voir et combien de temps elle reste sans accompagnement.

Installer des réflexes sans alourdir la vie de bureau

La meilleure approche, c’est celle qui ne dépend pas d’une vigilance parfaite. On ne peut pas demander à tout le monde d’être sur ses gardes en permanence. On peut par contre installer de petites règles faciles à appliquer, comme effacer le tableau après une rencontre, verrouiller l’écran dès qu’on se lève, réserver les discussions sensibles à des zones adaptées, limiter les partages et normaliser la vérification des permissions.

Souvent, une courte revue des habitudes suffit à repérer les angles morts évidents. Et c’est là que la prévention devient rentable, parce qu’on corrige avant qu’un incident arrive.

Protégez votre entreprise contre l’espionnage industriel

Chez DEEGT, nous sommes spécialisés dans la détection de matériel d’espionnage et offrons des solutions adaptées pour sécuriser vos espaces professionnels et personnels. Nos experts, grâce à des techniques avancées de balayage électronique, vous garantissent une tranquillité d’esprit en identifiant et éliminant toute menace cachée.

Agissez dès aujourd’hui! Remplissez le formulaire ci-dessous pour planifier une inspection ou obtenir plus d’informations sur nos services de détection. Ensemble, protégeons ce qui compte vraiment.