Lorsque, du jour au lendemain, une annonce en ligne correspond exactement à une conversation tenue la veille, l’impression d’être surveillé s’impose. Cet article propose un examen rigoureux de cette inquiétude, explique comment vérifier de façon empirique l’existence d’une écoute clandestine et détaille les mesures à prendre pour protéger sa vie privée.

Les publicités « trop » ciblées

Les téléphones intelligents concentrent un volume considérable d’informations comme l’historique de navigation, la géolocalisation, les interactions sociales, les capteurs de mouvement et sans oublier le microphone laissé actif pour l’assistant vocal. Confronté à des publicités parfaitement synchronisées avec ses propos, l’utilisateur soupçonne aussitôt le micro d’être ouvert en permanence. Or la corrélation entre données comportementales et ciblage publicitaire sophistiqué suffit souvent à expliquer cette coïncidence.

Protocole de vérification en 3 étapes

3 étapes simples pour vérifier si votre téléphone vous écoute :

1. Choisir un sujet inédit

Sélectionner un thème jamais recherché ni évoqué auparavant, par exemple la culture des orchidées en Arctique.

2. En parler à voix haute pendant 48 heures

Garder le téléphone à proximité mais s’abstenir de toute recherche écrite ou visuelle en lien avec le sujet.

3. Observer l’affichage publicitaire

Surveiller réseaux sociaux, sites consultés, applications et téléviseur connecté. Si des annonces apparaissent, il est envisageable que l’appareil capture l’audio environnant. Dans le cas contraire, l’algorithme publicitaire s’appuie probablement sur d’autres signaux.

Sécuriser les autorisations des applications

Commencer par examiner minutieusement les permissions accordées aux applications ; retirer l’accès au microphone, à la caméra et à la localisation à celles qui n’en ont pas besoin. Désactiver ensuite l’assistant vocal et effacer l’historique des commandes. Les mises à jour régulières du système d’exploitation et des applications demeurent essentielles : elles colmatent les failles susceptibles d’être exploitées par des acteurs malveillants pour activer micro ou caméra à distance. Pour les échanges sensibles, la méthode la plus sûre consiste à éloigner ou éteindre l’appareil.

Les capteurs, sources d’informations sous‑estimées

Même privé de microphone, le téléphone continue de générer un profil d’utilisateur extrêmement détaillé. Les accéléromètres révèlent les habitudes de déplacement, les antennes Wi‑Fi identifient les commerces fréquentés et la géolocalisation rapproche les trajets d’amis ou de collègues. En agrégeant ces signaux, les courtiers en données parviennent à anticiper intérêts et intentions d’achat, puis revendent ces analyses aux régies publicitaires.

Vers une hygiène numérique durable

La réduction de l’empreinte numérique passe par la combinaison de plusieurs bonnes pratiques : utilisation d’un navigateur limitant les traceurs, refus systématique des cookies non essentiels, attribution d’un accès ponctuel à la localisation plutôt qu’un accès permanent et nettoyage périodique des applications inutilisées. Cette discipline, alliée à la vigilance sur les permissions et à la mise à jour régulière des systèmes, réduit significativement la surface d’exposition.

Votre téléphone n’est pas forcément à l’écoute

La technologie actuelle autorise certes l’écoute passive, mais elle n’est pas indispensable pour parvenir à un ciblage commercial extrêmement précis. Les métadonnées générées par nos usages suffisent largement aux acteurs publicitaires. En adoptant une gestion rigoureuse des permissions, en limitant les fonctionnalités invasives et en maintenant ses terminaux à jour, chacun peut assainir sa relation avec son téléphone et reprendre le contrôle de sa vie privée.

Protégez votre entreprise et votre vie privée contre l’espionnage

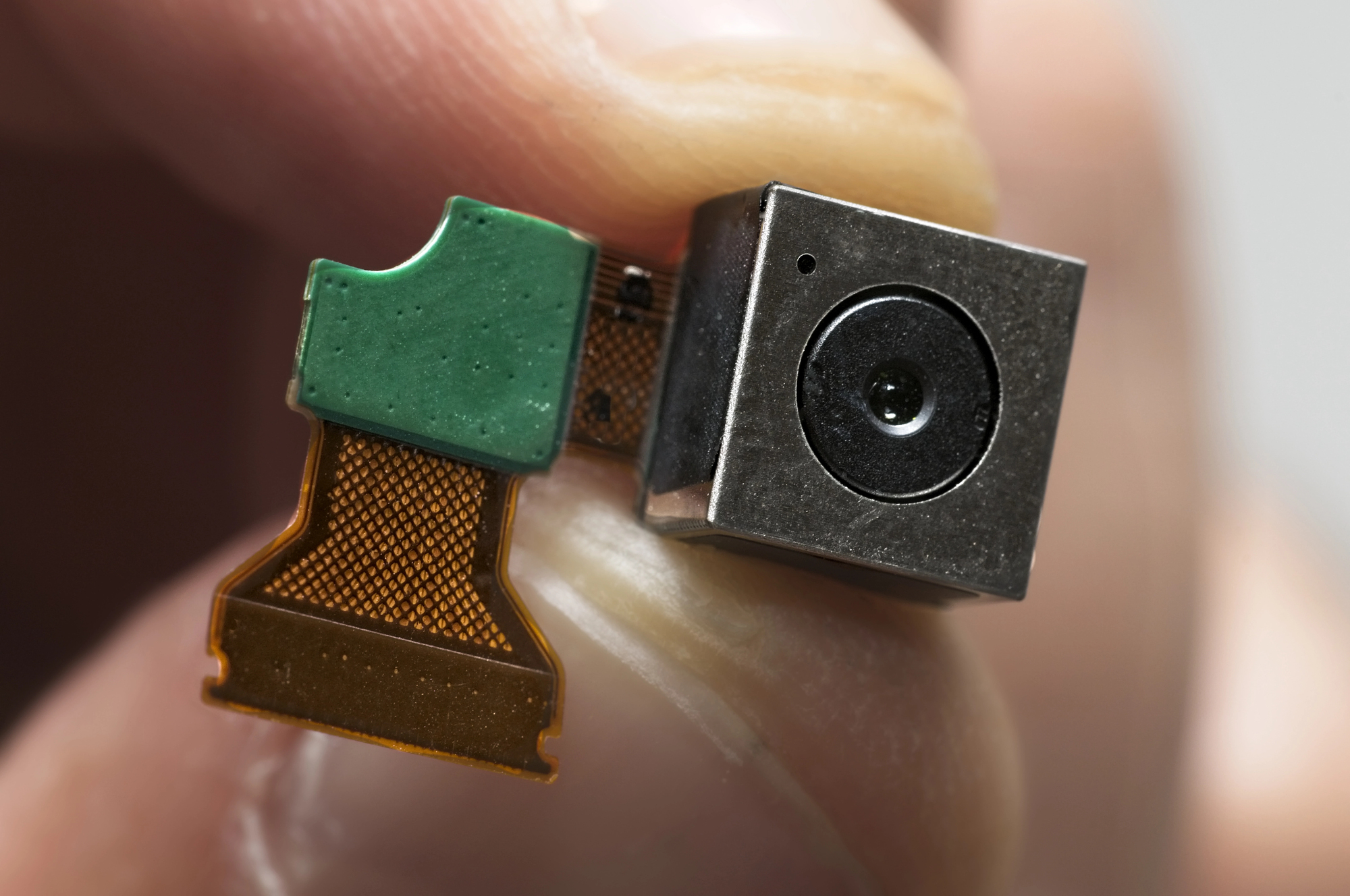

Les exemples présentés dans ce blog montrent à quel point les dispositifs d’espionnage, qu’il s’agisse de micros cachés, de caméras dissimulées ou de GPS illégaux, peuvent être intrusifs et dangereux. Que vous soyez une entreprise cherchant à protéger ses informations stratégiques ou un particulier voulant assurer sa sécurité, il est essentiel de prendre ces menaces au sérieux.

At DEEGT, nous sommes spécialisés dans la détection de matériel d’espionnage et offrons des solutions adaptées pour sécuriser vos espaces professionnels et personnels. Nos experts, grâce à des techniques avancées de balayage électronique, vous garantissent une tranquillité d’esprit en identifiant et éliminant toute menace cachée.

Agissez dès aujourd’hui! Remplissez le formulaire ci-dessous pour planifier une inspection ou obtenir plus d’informations sur nos services de détection. Ensemble, protégeons ce qui compte vraiment.